暗号化と複合のおさらい

只今求職活動中で、先日、とある会社のポジションに応募して1次面接を実施しました。

そのポジションは暗号化や複合に関わる技術的な知識が求められるため、面接対策として再度暗号化や複合をおさらいしていました。

この記事では、おさらいをもとになるべくわかりやすく表現できればと思っています。最後までお付き合い頂けると嬉しいです。

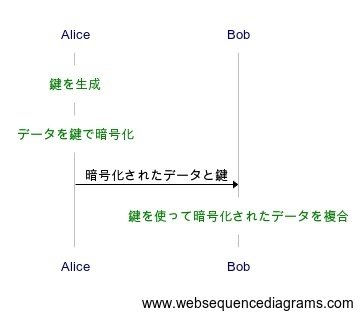

バーナム暗号云々のような歴史は置いておいて、従来、暗号化と複合は同じ鍵を用いて各々が行われていました。

暗号化と複合に同じ鍵を使うため、暗号化した側は複合する側に鍵を配送しなければなりません。配送中に悪意を持った第三者に盗まれてしまう危険性があります。

この問題を解決するために共通鍵暗号が誕生しました。共通鍵暗号は、暗号化と複合を各々別の鍵を用いて行います。

公開鍵と対になっている秘密鍵を持っていなければ、暗号化されたデータは複合できないため、仮に悪意を持った第三者に公開鍵を盗まれてしまったとしても、第三者は暗号化されたデータを複合することはできません。

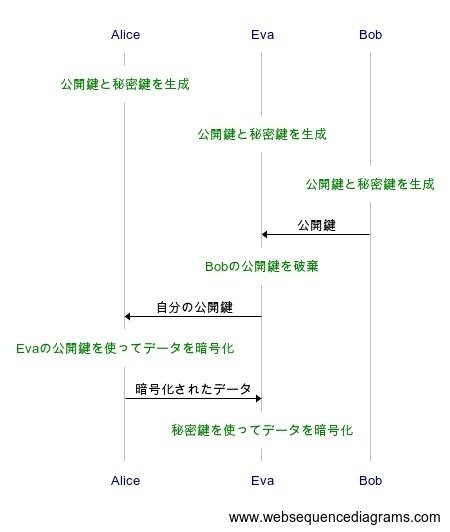

ただし、この方式はAliceとBobがお互いを本人と信じている信頼関係があって成り立ちます。

この例では、Evaという悪意を持った人が不正にBobの公開鍵を搾取して、Aliceには自分の公開鍵を渡してデータを暗号化するように仕向けて、最終的にAliceの重要なデータを盗んでいます。

この問題を解決するために認証局による完全性の担保が誕生しました。

データの暗号化はあくまで秘匿性(Confidentiality₎の担保で、完全性(Integrity)を担保するためには認証局による署名のような別の手段が必要です。

最後までお付き合い頂きありがとうございます。間違っている箇所があればコメントでご指摘頂けると嬉しいです。

この記事が気に入ったらサポートをしてみませんか?