まずはここから!情シス向けセキュリティ対策5つのかんたんチェック

いまやあらゆる企業にとってセキュリティ対策は不可欠ですが、「どこから手をつけてよいのかわからない」、「身近なところから考えたい」、という情シスもいるのではないでしょうか。そこで今回は、5つのチェックからセキュリティ対策を見直す方法をご紹介します。なお、このnoteは主に中小規模の企業の新任情シスや兼任情シス向けの内容です。

セキュリティ強化を求められた時、情シスは何をすべきか?

サイバー攻撃が猛威を振るっている昨今。中小規模の企業もサイバー攻撃の対象となることから、改めてセキュリティ対策の強化を考え始めている企業もあるのではないでしょうか。

そんな時に、「どこから対策したらよいかわからない」「予算が限られている」「現状がわからない」…といった方に向けて、今回は5つのチェック項目を用意しました。チェックはIPAの「中小組織の情報セキュリティ対策ガイドライン」をもとに作成していますので、さらに詳細情報や高レベルの対策が必要な方はぜひ、IPAのサイトなども見てみてはいかがでしょうか。ここでは、5つのチェックとして紹介し、それぞれに対して詳しく解説しています。

では早速、5つのチェック項目を見ていきましょう。それぞれ対策できているか、考えてみましょう。

1. OSやソフトウェアは常に最新の状態にしているか?

2. ウイルス対策ソフトを導入しているか?

3. パスワードの不正利用されないように管理・対策できているか?

4. Webサービスやファイルサーバ、複合機などの

「共有設定」を確認しているか?

5. 最新のサイバー上の脅威や攻撃の手口を学習しているか?

それぞれ、次項からチェック項目について詳細を見ていきましょう。

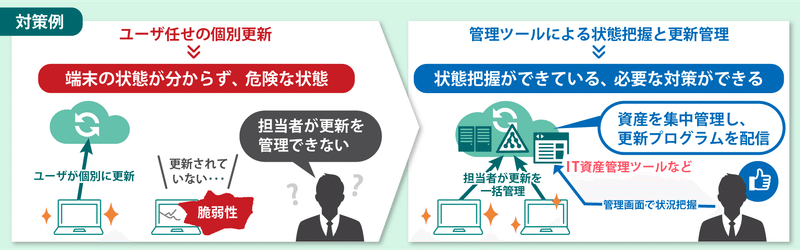

1.OSやソフトウェアは常に最新の状態にしているか?

OSやソフトウェアをなぜ最新の状態に保たなければならないのでしょうか。その理由は、OSやソフトウェアにあるサイバー攻撃に狙われやすいウィークポイント(脆弱性)の修正プログラムを反映することで、脆弱性を最小限にしてサイバー攻撃の被害などを予防するためです。

特に、既存の脆弱性を狙ってくるサイバー攻撃、マルウェアなどは数多くありますので、最新の状態にすることが重要ということになります。

▼確認ポイント(一例)

①PCやサーバにインストールされているソフトウェア、パッチが最新の状況かどうか把握できている

【対策】IT資産管理システムなどを活用し、PCやサーバにインストールされているソフトとバージョンを確認すること

② OS、ソフトウェをアップデートする仕組みを導入している

【対策】IT資産管理システムや、Microsoft WSUS などのパッチ配布ツールを活用して、一括でアップデートを行うなど効率化が可能

2.ウイルス対策ソフトを導入しているか?

昨今、被害が広がっているランサムウェア被害も、PCにウイルスが侵入することにより発生します。遠隔操作を行う、情報を詐取する、ファイルを暗号化するなど、様々な被害をもたらすウイルス対策ソフトはいまやほとんどの企業が導入していますが、近年は通常のウイルス対策ソフトだけでは見つけられないウイルスも増えています。未知のウイルスを早期発見するためにも、MDR(Managed Detection and Response)やEDR(Endpoint Detection and Response)を活用することを検討することも一案です。

▼確認ポイント(一例)

①統合管理ができるウイルス対策ソフトを導入している

【対策】PCにあらかじめインストールされているウイルス対策ソフトの見直し、入替えなど

② パターンファイルが最新になっているか確認している

【対策】パターンファイル(既知のウイルスを検出するための情報を集めたファイル/データベース)が最新かどうか管理ツールで定期的に監視。長期間アップデートされていないPCには対応が必要

③ 必要な設定を初期値から変更して運用している

【対策】初期値ではオフになっている機能もあるので、自社に合わせて調整しながら活用することが必要

④通知設定を行っている

【対策】ウイルスを検出した際に、必要なメンバーに通知する設定を行う

⑤ ウイルス検出時の対応方法を取り決めている

【対策】ウイルス感染が発覚した際に、PCの隔離方法や、調査の問い合わせ先などをあらかじめ定めてある

⑥EDRの導入を行っている

【対策】ウィルス対策ソフトだけでは検出できないランサムウェアへの対応のためEDRやMDRの導入

3.パスワードを不正利用されないように管理・対策できているか?

IDやパスワードが推測されやすいものや、Webサービスなどから流出することによる、不正アクセス被害が増えています。リモートワークやクラウド利用の拡大などでWebサービス利用が進む今、利用するパスワードが増えていますが、「使い回し」「短い」「推測されやすい単純な」ものは避ける必要があります。

対策としては、パスワードの文字数を10文字以上にすることや、クラウドサービスを活用する場合は多要素認証も組み合わせることなどが考えられます。

▼確認ポイント(一例)

①パスワードの複雑性をシステムで強制している

【対策】Active Directory のパスワードポリシー設定を活用するなどしてパスワードの複雑性を担保する

②ログインの成功、失敗のログを保存し定期的に確認している

【対策】Active Directory のログ保存設定を変更し、イベントログを確認する。Webサービス等の個別システムでも同様のことを実施する

③ログインの記録(ログ)を最低3か月以上保存している

【対策】Active Directory のログ保存期間を変更。Webサービス等の個別システムでも同様。ログは、別システムに保存することにより改ざん防止になる

④複数のWebサービスを利用している場合は、多要素認証の仕組みを導入している

【対策】誰でもアクセスできる環境にあるWebサービスでは、多要素認証の仕組みを導入

4.Webサービスやファイルサーバ、複合機などの「共有設定」を確認しているか?

社内・社外がネットワークで接続されるようになった今、「共有設定」を確認することは重要です。過去には、ネットワーク接続された複合機に外部から不正にアクセスすることで、無関係な第三者に情報が流出してしまうケースもありました。そのため、ネットワークに接続された機器…例えば複合機、ハードディスク(NAS、ファイルサーバなど)、カメラなどの設定は確認する必要があります。

また、異動や退職した従業員にアクセス権限を付与したままにせずに、速やかに設定の変更や削除を行うことも重要です。共有PCの設定、社外でフリーWi-Fiを利用時には共有させない設定など、各種設定を見直しましょう。

▼確認ポイント(一例)

①管理者ユーザを共有していない

【対策】Windowsの場合、初期のAdministratorユーザとは別に管理者ユーザを作成するべき。また、必要な権限ごとにユーザを作成することが望ましい

②Webサービスのアクセス制御をユーザID、パスワード以外に設定している

【対策】誰でもアクセスできる環境にあるWebサービスでは、多要素認証の仕組みを導入するのがおすすめ

③複合機、ネットワークカメラ、NASの管理者パスワードを初期値から変更している

【対策】特に外部公開されているネットワークカメラはパスワードの変更は必須

④複合機、ネットワークカメラ、NASのアクセス制御をIPアドレスなどで行っている

【対策】特に外部公開されているネットワークカメラにはIPアドレス制限は必須

⑤入社、異動、退職時のアカウント変更、権限変更のルールが決まっている

【対策】異動や退職で権限がなくなったユーザの変更を即座に対応する手順の作成。ID管理システム等で一元管理する方法も検討

5.最新のサイバー上の脅威や攻撃の手口を学習しているか?

サイバー攻撃の手法は日々進化し、高度化・巧妙化し続けています。取引先や関係者を偽りウイルスメールを送信してきたり、IDやパスワードなどを詐取する手口も増えています。常に新たな情報を入手し、対策を検討できる環境を整えておくことが重要です。

最新情報を入手する先として、IPAやNISC(内閣サイバーセキュリティセンター)など公的機関やセキュリティベンダが配信する客観的な情報をチェックする、メールやSNSで最新動向や情報が届くようにしておくこともおすすめです。

例えばランサムウェアの最新情報を取得したい場合には、下記記事に関連リンクをまとめているので参考にしてみてはいかがでしょうか。

▼確認ポイント(一例)

① 自社のIT機器の脆弱性情報の入手、対応を行う方法を取り決めている

【対策】導入、運用ベンダーへ入手方法の確認や、セキュリティベンダへの情報提供依頼を行う

② 従業員へのセキュリティ教育や、注意喚起を定期的に行っている

【対策】セキュリティルールの整備と定期的な注意喚起、社内教育や勉強会の実施

③ インシデント発生時の問い合わせ先、対応手順がルール化されている

【対策】導入、運用ベンダーが何をしてくれるのか確認。緊急時の問い合わせ先や、サービスの確認

おわりに

今回は、これからセキュリティ対策を考えたい中小企業の情シスに向け、IPAの資料をもとに5つのチェックポイントとその解説および対策を紹介しました。まずはできるところから、チェックを進めてみてはいかがでしょうか。また、もうすこし詳細のチェックや考え方を知りたい方はぜひ下記の資料も参考にしてみてはいかがでしょうか。

<関連情報>

また、ソフトクリエイトは「情シスレスキュー隊」にて、情シスに役立つ様々な情報を発信しています。こちらもぜひご覧いただき、情シス業務にお役立てください。

この記事が気に入ったらサポートをしてみませんか?