#14 非対面カード決済のセキュリティ〜3Dセキュアの仕組みの話〜

はじめに

前回、カード決済は対面取引と非対面取引があり、非対面取引の不正利用対策として3Dセキュア(EMV 3DS認証)があることを説明しました。

今回は3Dセキュアにおけるプレイヤーと仕組みについて書いていきます。

3Dセキュアの概要

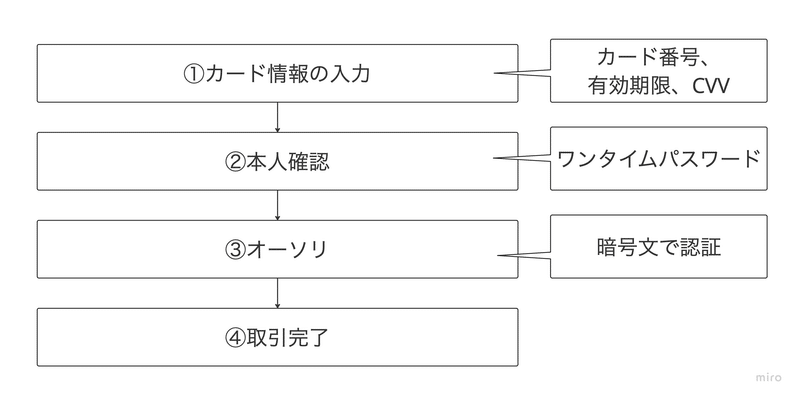

非対面決済においては利用者がカード番号を加盟店サイトに入力することで決済されます(下図①)。 これだけではカード発行会社(ISS)は「その取引が本当に本人が実施しているもなのか?」がわからなかったので、これを解決したのが3Dセキュアです。3Dセキュアはオーソリの前に実施され(下図②)、その結果をオーソリに乗せてISSが認証することで取引の真正性を確認し(下図③)、取引が完結します。

なお、現行の3Dセキュア 2.0の仕様を策定、管理しているのもEMVCoです。EMVCoは以下で説明した主要国際ブランドで構成される、国際標準仕様を策定、管理する団体です。

3Dセキュアのプレイヤー

前回説明した通り、加盟店と国際ブランドとISS(=利用者)の3ドメインで認証するため3Dセキュアと言われています。

3Dセキュアの仕組み

現在の3Dセキュア 2.0では各プレイヤーが以下のサーバーを導入することで実現しています。

加盟店:3DSサーバー ※3DS 1.0ではMPI(マーチャントプラグイン)

国際ブランド:DS(ディレクトリサーバー)

カード発行会社(ISS):ACS(アクセスコントロールサーバー)

そして各サーバーが以下の動きをすることで3Dセキュア認証が行われます。

①利用者がカード情報を入力して決済

②国際ブランドが管理するDSに3Dセキュアに対応しているか確認

→事前にISSが国際ブランドに対して登録

③確認結果を応答(対応している場合はイシュアのACSのドメインを教える)

④対応している場合はイシュアのACSにアクセスして認証依頼

→ISSはACSに会員情報を登録(エンロールメントと言います)

⑤ISSはリスクベース認証を実施し、本人確認が必要と判断した場合OTP実施

⑥認証結果を応答

加盟店は3Dセキュア認証の結果を受け取り、認証を実施かつ失敗している場合は取引を停止します。

なお、③でイシュアが3Dセキュア対応していない場合にはそのまま取引を継続しますが、イシュアが3Dセキュアに対応していないことにより発生した不正被害についてはイシュアは加盟店(=アクワイアラ)に対して責任を求めることはできません。加盟店は導入するだけで不正の責任(ライアビリティ)から逃れられることになることから「ライアビリティシフトする」なんて言われたりします。

3Dセキュア実施後の取引時認証

上記の3Dセキュア実施結果として暗号文が生成されるため、これをオーソリに設定してイシュアホストへ送ることでイシュアはこれを認証し、取引が改竄されていないことを確認します。この暗号文は国際ブランドによって呼び名は異なり、VisaだとCAVV、MastercardだとUCAFと呼ばれたりします。まさに以前説明した対面取引でICカードと決済端末のやり取りで生成されるARQC相当ですね。

まとめ

3DセキュアはEMVCoが仕様を策定する非対面取引における認証で、加盟店(3DSサーバー)、国際ブランド(DS)、カード発行会社(ACS)が相互認証するものです。非対面取引時にイシュアが本人確認を実施し、オーソリで取引認証をすることで不正対策を防ぎます。

前回も書きましたが、3Dセキュア 1.0は全件静的なPW認証を実施する仕様だったことからカゴ落ちリスクが高く加盟店への普及が進まなかった背景がありましたが、3Dセキュア 2.0ではリスクベース認証(RBA)で怪しい場合のみ本人認証を実施するようにすることと、動的なPW認証(OTP:ワンタイムパスワード)とすることで、これを改善・ルール化することで多くの加盟店への導入が進んでいます。

この記事が気に入ったらサポートをしてみませんか?