CCIE R&S ver5 対策問題集からの抜粋 #9 [Infrastructure Security - Network Security (Centralized DHCP)]

弊社、海外の提携校がCCIE RS ver5 当時に提供していた、試験対策問題集からの抜粋の続編です。

弊社サービス・教材のご紹介、及び皆様の自習目的としております。

現在は、現行のEnterprise Infrastructureの対策教材、ラボ環境アクセスを提供しております。

[Infrastructure Security - Network Security (Centralized DHCP)]

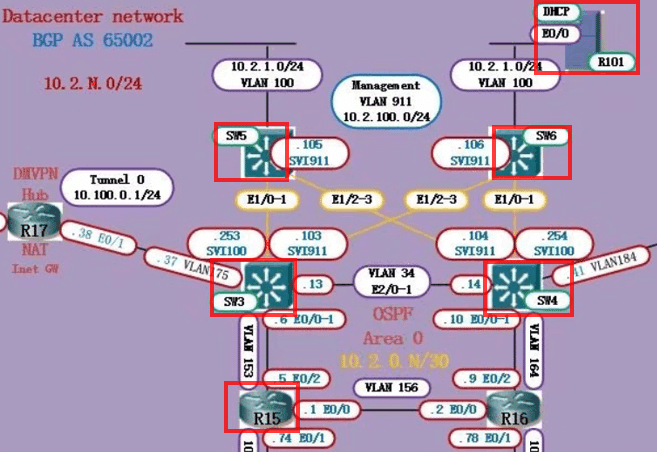

次の要件に従ってネットワークを構成します:

・SW5とSW6は、送信元MACアドレスとDHCPクライアントハードウェアアドレスを比較して、信頼できないホストが受信したDHCPメッセージをフィルタリングさせます。アドレスが一致する場合には、スイッチはパケット転送し、アドレスが一致しない場合には、パケットをドロップします

・これらのアクセススイッチがアップリンクでDHCPパケットをフィルタリングしないこと

・DHCPリレースイッチは、オプション82と初期化されていないGIADDRフィールドが追加されたDHCPメッセージの受け入れをインターフェイスVLAN100で許可すること

R15は、データセンターのホストVLANのDHCPサービスを一元化する必要がある:

・ディストリビューションスイッチであるSW3とSW4がVLAN100のホストから受信したDHCPブロードキャストメッセージをユニキャストメッセージとして、R15のインターフェイスLo0に転送させる

・R15は、VLAN100に属するホストに対して、プレフィックス10.2.1.0/24からの有効なIPアドレスを割り当てる

・静的に設定したアドレスがホストに割り当てられないようにします

・DHCPオファーには、VLAN100のユーザーのデフォルトゲートウェイとして、10.2.1.1/24のIPアドレスを含める

・サーバーR101が、期待されるプレフィックスである10.2.1.0/24からIPアドレスと、デフォルトゲートウェイに関する情報を有効に受信できることを確認すること

【模範解答のコンフィグ設定例】

[SW5]

ip dhcp snooping

no ip dhcp snooping information option

ip dhcp snooping vlan 100

ip dhcp snooping verify mac-address #デフォルトで有効な設定

interface Port-channel 35 #Uplinkポート

ip dhcp snooping trust

[SW6]

ip dhcp snooping

no ip dhcp snooping information option

ip dhcp snooping vlan 100

ip dhcp snooping verify mac-address #デフォルトで有効な設定

interface Port-channel 46 #Uplinkポート

ip dhcp snooping trust

[SW3/4]

interface vlan 100

ip dhcp relay information trusted

ip helper-address 10.255.1.15 #R15のLo0

[R15]

service dhcp #デフォルトで有効な設定

ip dhcp excluded-address 10.2.1.1

ip dhcp pool VLAN100

network 10.2.1.0 255.255.255.0

default-router 10.2.1.1

【解説】

[SW5/SW6]

#ip dhcp snooping

#ip dhcp snooping vlan 100

#ip dhcp snooping verify mac-address #デフォルトで有効な設定

<対応要件>

・SW5とSW6は、送信元MACアドレスとDHCPクライアントハードウェアアドレスを比較して、信頼できないホストが受信したDHCPメッセージをフィルタリングさせる。アドレスが一致する場合には、スイッチはパケット転送し、アドレスが一致しない場合には、パケットをドロップします

<メモ>

If you want to ensure that the client hardware address matches the source MAC address field in DHCP messages, use the MAC address verification feature of DHCP snooping.

SW1(config)#ip dhcp snooping verify mac-address

[7.1.10 - DHCP Snooping]:

http://www.bscottrandall.com/7.1.10.html

#interface Port-channel 35 # Uplinkポート

#ip dhcp snooping trust

<対応要件>

・これらのアクセススイッチがアップリンクでDHCPパケットをフィルタリングしないこと

[SW3/4]

#interface vlan 100

#ip dhcp relay information trusted

<対応要件>

・DHCPリレースイッチは、オプション82と初期化されていないGIADDRフィールドが追加されたDHCPメッセージの受け入れをインターフェイスVLAN100で許可すること

#ip helper-address 10.255.1.15 # R15のLo0

<対応要件>

・ディストリビューションスイッチであるSW3とSW4がVLAN100のホストから受信したDHCPブロードキャストメッセージをユニキャストメッセージとして、R15のインターフェイスLo0に転送させる

[R15]

#ip dhcp pool VLAN100

#network 10.2.1.0 255.255.255.0

<対応要件>

・R15は、VLAN100に属するホストに対して、プレフィックス10.2.1.0/24からの有効なIPアドレスを割り当てる

#default-router 10.2.1.1

<対応要件>

・DHCPオファーには、VLAN100のユーザーのデフォルトゲートウェイとして、10.2.1.1/24のIPアドレスを含めます

#ip dhcp excluded-address 10.2.1.1

<対応要件>

・静的に設定したアドレスがホストに割り当てられないようにします

<その他>

#no ip dhcp snooping information option

<メモ>

When a router configured as a DHCP server or a DHCP relay agent sees Option 82 set, it expects to see the giaddr to be non-zero as well, but as we saw above when enabling DHCP snooping on a switch, the switch will set the giaddr to 0.0.0.0 by default. To resolve this, we can either tell the switch to not insert Option 82, or we can tell the router to ignore Option 82 to make this work again.

SW1(config)#no ip dhcp snooping information option

[7.1.11- DHCP Snooping and the Information Option]:

http://www.bscottrandall.com/7.1.11.html

【コンタクト】

メッセージの表題に「仮メンバー登録希望」や「ENCORテキスト希望」などコピペして頂くと助かります。

[代表メールアドレス]

onemind.it@gmail.com

[代表 Linkedin プロフィール]

https://www.linkedin.com/in/tsuchida-shunta-446aa9239/

この記事が気に入ったらサポートをしてみませんか?