情報処理安全確保支援士2022年(令和4年)秋午後2問2(2,973 文字)

問題冊子、解答例、採点講評はこれ

本文(設問1)

問題文(設問1)

解説(設問1)

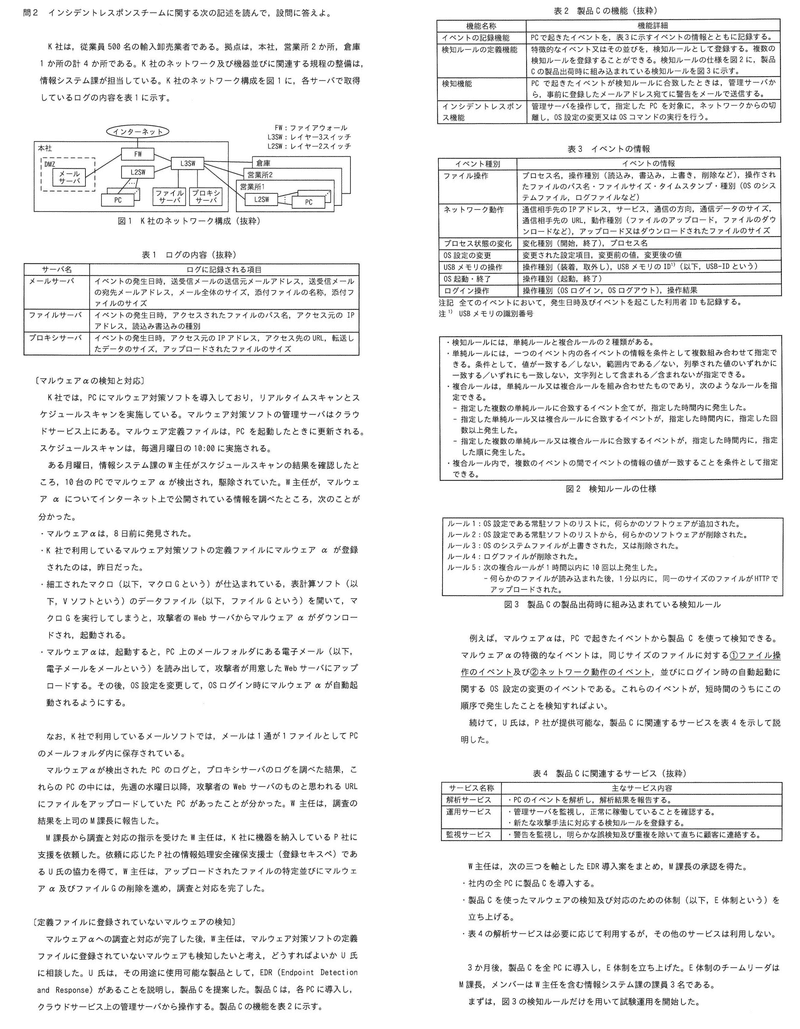

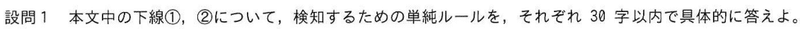

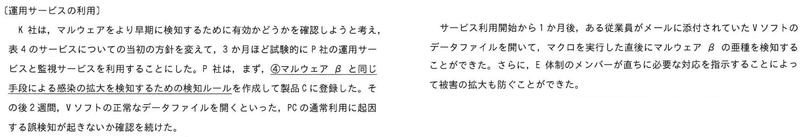

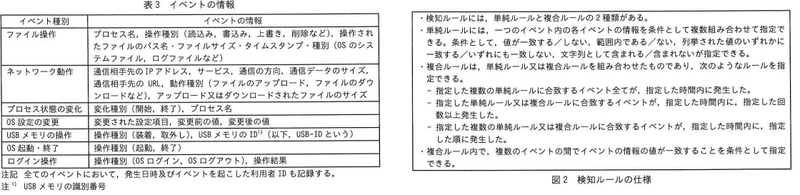

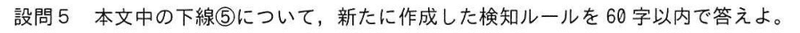

EDRの単純ルールを使ってどのようにマルウェアα動作であるファイル操作(メールの読出)→ネットワーク動作(Webサーバへのアップロード)を検知するか。まず読出はファイル操作のイベントの情報にある「操作種別(読込み)」でいけそうなので、メールフォルダのファイルが読み込まれたことを検知します。次にアップロードですが、これもネットワーク動作の中の「動作種別(ファイルのアップロード)」でいけると思いますので、ファイルがアップロードされたことを検知します。回答のHTTPがどこから出てきたのかはわからない HTTPSだとアップロードかどうかの判断ができない気はするけど

答え

① メールフォルダのファイルが読み込まれた。

② HTTPでファイルがアップロードされた。

本文(設問2)

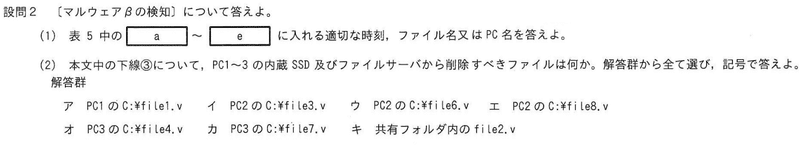

問題文(設問2)

解説(設問2)

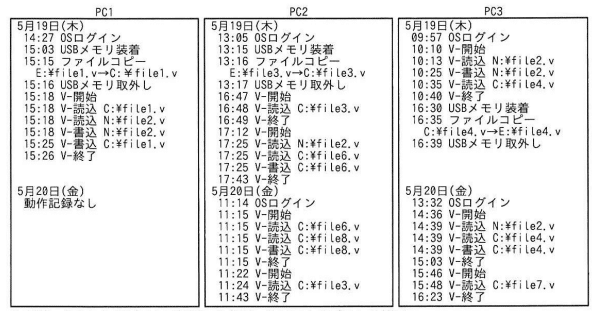

(1)はUSBメモリからの感染の穴埋め。PC1~PC3の中でUSBメモリ装着が一番早いのはPC2の13:15で、13:16にはE:¥file3.v→C:¥file3.vとファイルをコピーしました。次にPC1が15:03にUSBメモリを装着して15:15にE:¥file1.v→C:¥file1.vとファイルをコピーしてVソフトを起動、先ほどコピーしたC:¥file1.vとファイルサーバのN:¥file2.vを読み込んで、書きこんで終了しました。次にPC3がUSBメモリを装着してC:¥file4.v→E:¥file3.vでコピー。PC2がVソフトを起動して最初にコピーしたC:¥file3.vの読込と、PC1が書きこんだN:¥file2.vを読み込むだけ読み込んで、新規のC:¥file6.vを読み込んで書き込んで5/19(木)は終わりました。

この流れを見るとPC2はC:¥file3.vを最初に読み込んだものの、他のPCはこのfile3.vを読み込んでいないのでこれが原因で感染を広げたとは言いにくいです。となると問題はPC1のfile1.vで、ここで感染したPC1がfile2.vも汚染し、PC2がfile2.vを読み込んだ時に感染、5/20(金)のPC3のfile2.vの読込でPC3も感染したとみることができます。

となると穴埋めとしては5/19の15:03(a)にUSBメモリがPC1(b)に接続され、file1.v(c)というマルウェアが潜んだファイルをCドライブにコピー。file2.vを開いてマルウェアベータを起動、利用履歴中のfile2.v(d)も感染。PC2(e)が開いて感染の流れとなります。

答え a : 15:03, b : PC1, c : file1.v, d : file2.v, e : PC2

(2)は(1)の流れを受けてマルウェアβに感染したと思われるファイルを削除したいが対象はどれか。PC1のC:¥file1.vは元凶なので対象、PC2のC:¥file3.vは5/20(金)に読込はされますが書込されてないのでセーフ、PC2のC:¥file6.vは感染後に書込されていて対象、PC2のC:¥file8.vも同様で対象、PC3のC:¥file4.vも同様で対象、PC3のC:¥file7.vは書込されてないのでセーフ、共有フォルダのfile2.vは感染拡大の原因なので対象です。

正答率が高いというだけあって確かに簡単。少し時間はかかるけど楽しい範囲

答え ア, ウ, エ, オ, キ

本文(設問3)

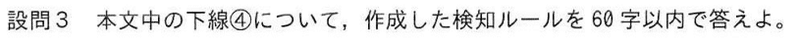

問題文(設問3)

解説(設問3)

マルウェアβと同じ手段の感染拡大を検知するにはどうしたらよいか。どこを検知基準にするかは悩ましいですが、マルウェアβによる書き込みを検知したいというところで、Vソフトで読み込まれたファイルが1分以内に書き込まれたことを検知するとよいです。

答え Vソフトのデータファイルが読み込まれた後に、1分以内に、パス名が同一のファイルが上書きされた。

本文(設問4)

問題文(設問4)

解説(設問4)

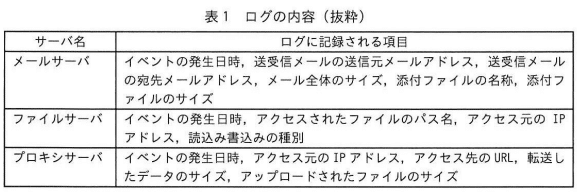

(1)は従業員が流出ファイルNを攻撃者にメールで送った場合はメールサーバのログの何とファイルNが一致するか。添付ファイルの名称とサイズでいいんじゃないですか

答え 添付ファイルの名称, 添付ファイルのサイズ(順不同)

(2)(3)は従業員がファイルNをHTTPで攻撃者サーバにアップロードした場合はプロキシサーバのログとファイルNの何が一致するかと、その何が信頼できるサイトか。プロキシサーバのログでファイルNと一致するのはファイルサイズなので、hがファイルのサイズ、iがアップロードされたファイルのサイズとなります。また、アクセス先が攻撃者のものでなければいいなあと思いつつアクセス先のURL(j)が信頼できるかを確認します。

答え h : サイズ, i : アップロードされたファイルのサイズ, j : アクセス先のURL

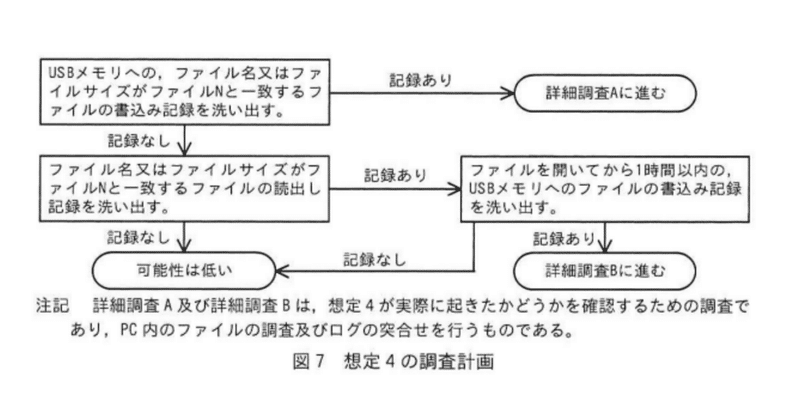

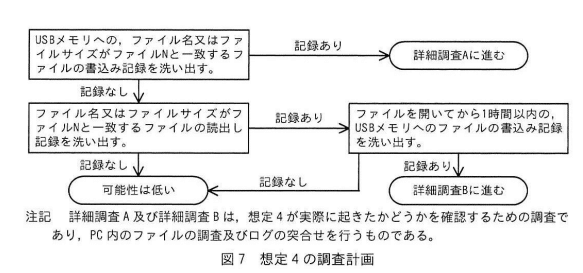

(4)は従業員がUSBメモリにコピーしたファイルNを社外で流出先にアップロードしたっぽいので、フローに従って調査するが、どうやれば詳細調査Bにたどり着くかについて。フロー的にはUSBメモリへの書込み記録で「ファイル名もファイルサイズもファイルNと異なる」かつ、読出し記録で「ファイル名もファイルサイズもファイルNと異なる」かつ「ファイルを開いてから1時間以内にUSBメモリに書込み」を満たす必要があります。

となるとファイル名(l)とファイルサイズ(m)がファイルNとは別のものかつ内容は同じにするような操作は何かが(k)の穴埋めで、ファイルの圧縮が適当かと思います。意図的かは知りません。

答え k : ファイル圧縮, l, m ; ファイル名, ファイルサイズ(順不同)

本文(設問5)

問題文(設問5)

解説(設問5)

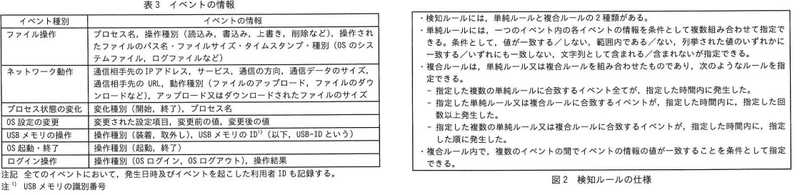

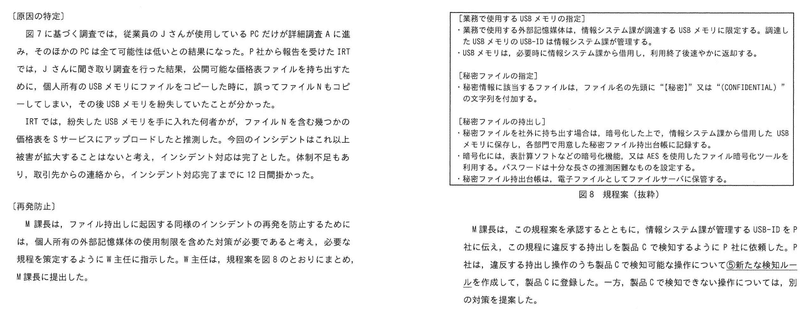

私用USBメモリにファイルを保管してそのUSBメモリをなくしたことが原因だったので、規程を変えて情シス調達のUSBメモリの仕様に限るとともにEDRでもなんとかしようという話。表3にUSBメモリの識別番号をイベントとして検知できるという話があるので、登録されていないUSBメモリの装着を検知すればよいかと思います。

答え情報システム課が管理するUSB-IDのいずれにも一致しないUSB-IDのUSBメモリが装着された。

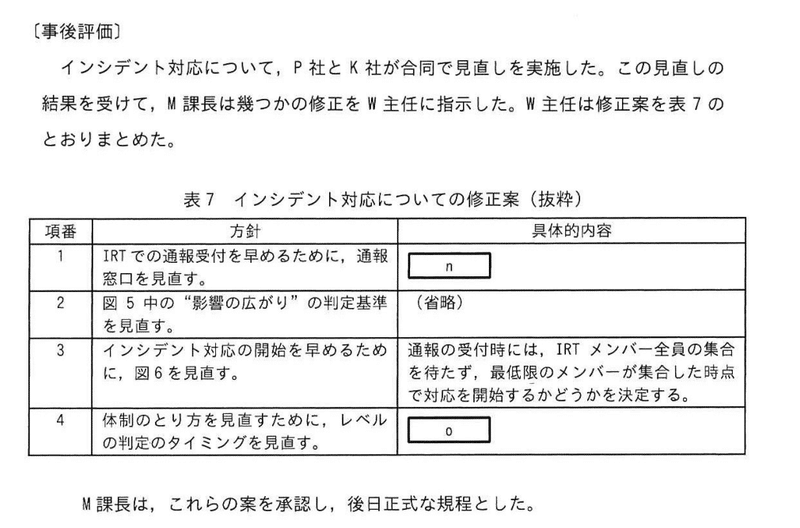

本文(設問6)

問題文(設問6)

解説(設問6)

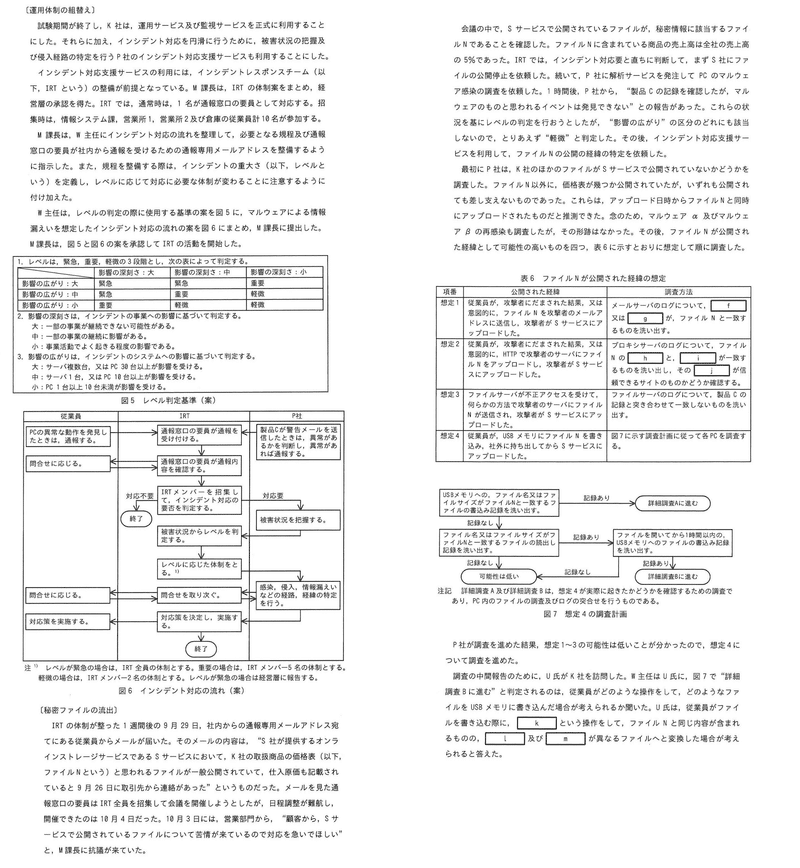

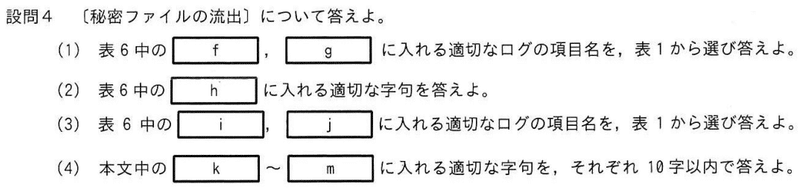

取引先からの連絡を受けた従業員がIRTにメールを送ったのは遅いというので通報窓口を見直すにはどうするかと、レベル判定を会議と記録確認してからでは遅いというのでどう見直すかについて。

まずは通報窓口は社内のみに限る必要はありません。まあ外部公開するとうるさそうですが、緊急性のあるものだと社外向けの通報窓口を公開して少しでも早く情報を得るのは悪くないと思います。

次にレベル判定をいつ行うかですが、項番3でもあるようにメンバー集合が遅かったというのは大きいですが、対応を決めるメンバーがそろう前にでも厳しめにレベル判定をして何か見つかるたびに判定を変えればいいのです。

答え

n : 社外向けの通報窓口を設置する。

o : 最初の判定に加え、影響の大きさ又は影響の広がりについての事実が見つかるたびに、再判定を行う。

終わりに

適切な難易度かと思います。

この記事が気に入ったらサポートをしてみませんか?