セキュリティのCIAの話、その他

(本記事は、開米のオフィシャルサイトの「情報セキュリティのCIA – 開米のロジック図解入門・実践講座」の転載です)

複雑な情報を整理整頓して図解するロジック図解屋さんの開米です。

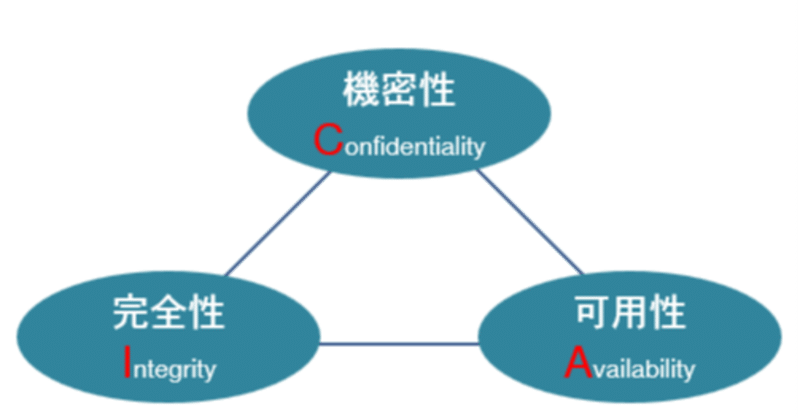

みなさん、「情報セキュリティのCIA」って聞いたことありますか? 一般的な知名度は高くないと思いますが、ITエンジニアへのセキュリティ教育では最初に出てくる基礎知識です。ちなみに某国中央情報局のことではなく、機密性(Confidentiality)、完全性(Integrity)、可用性(Availability)の3つの頭文字を取った略語です。それぞれこんなふうに定義されています。

出典:IPA情報セキュリティセミナー2004

守るべき情報資産・情報リスクの考え方

これを図解してみよう! というときによく使われるのが下のようなカタチです。

似たようなのを見かけたことのある方も多いんじゃないでしょうか? 私は個人的に三位一体図と呼んでいます。3つのキーワードを印象づけるにはこれでいけます。しかし、元の3箇条は機密性と可用性がちょっと紛らわしくて、それをこのまま素人に説明しようとすると困ることがあります。そこで、もう少し「構造が見える」ような書き方も考えてみましょう。

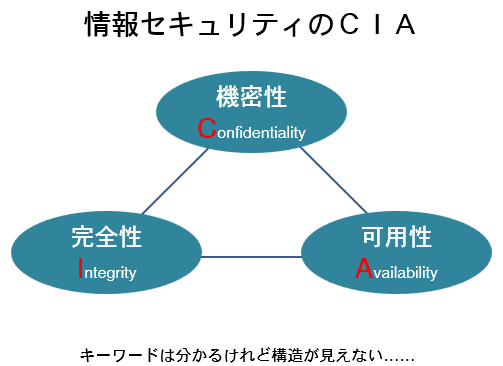

それには、1番目の「機密性:アクセスを認可された者だけが、システムの持つ情報にアクセスできること」という文面を手がかりにします。

機密性の項をよく見ると、人・モノ(の中にある情報)・動作について書かれてますね。

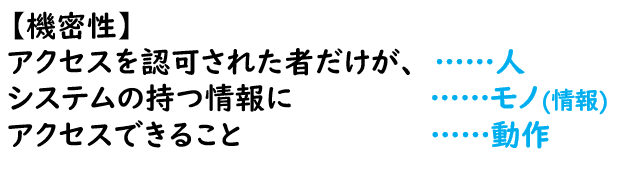

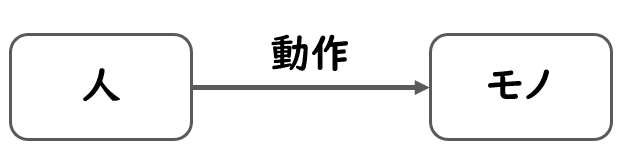

人、モノ、動作というのはだいたいの場合こういう構造になります。

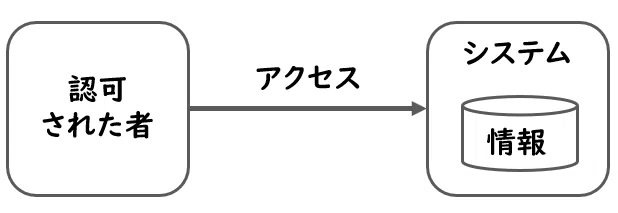

人がモノに対して何か働きかけるのが「動作」ですから、動作を中間に配置するのが自然なわけです。で、それぞれの文言を具体化してやるとこうなりますね。

これがこの「情報セキュリティのCIA」の話のベースにある基本構造で、この上にちょっとした注釈を補っていくとCIAのすべてを「構造が見える」カタチで図解できます。

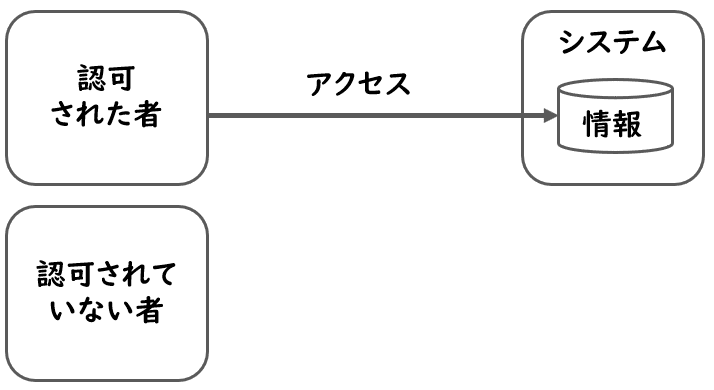

具体的には、「認可された者」が出てくるということは逆に「認可されていない者」もいるはずなので、その両者を登場させましょう。

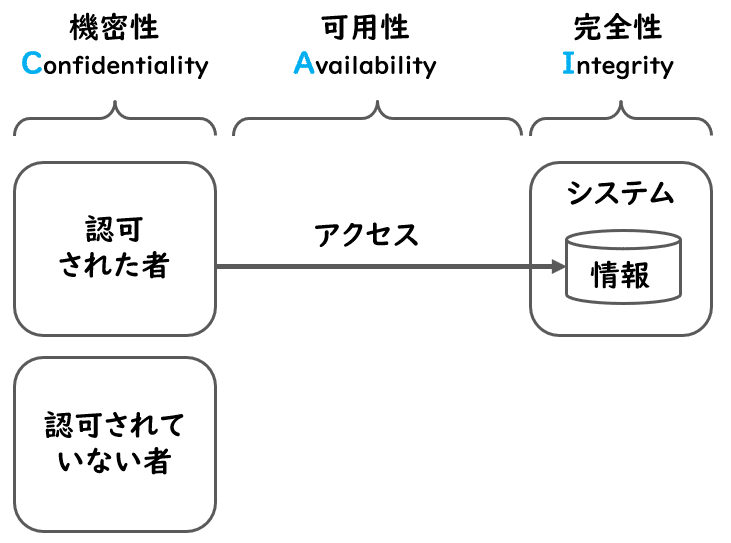

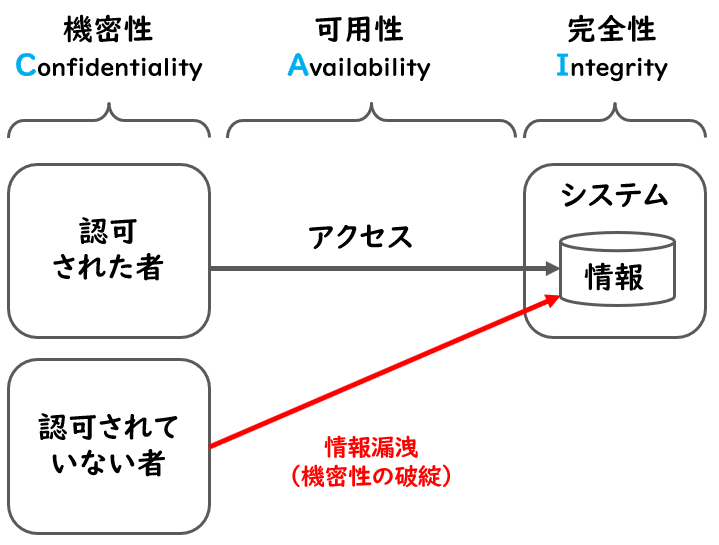

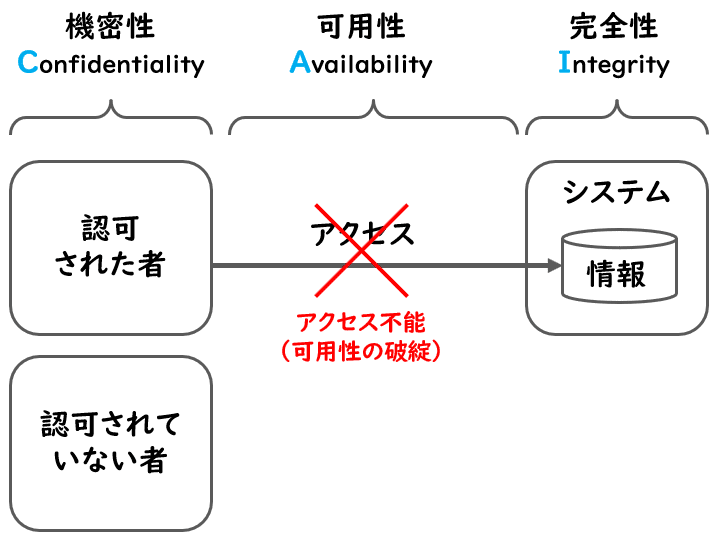

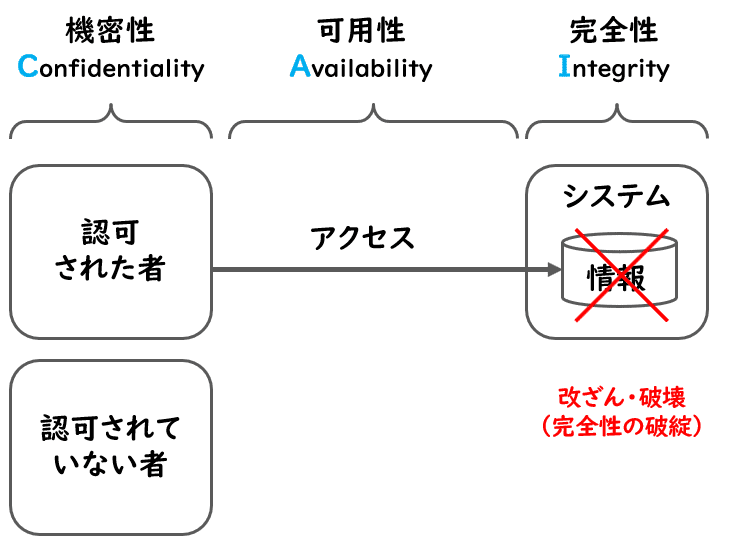

その上で、機密性・可用性・完全性がどの部分のことを表しているか注釈をつけるとこうなります。

こう書くと、機密性、可用性、完全性の構造が見えてきませんか?

「情報漏洩」は、認可されていない者が情報にアクセス出来てしまうことを言い、機密性の破綻に該当します。

「認可された者」が「アクセス出来なくなる」ことは可用性の破綻です。

DOS(Denial of Service)攻撃をくらった場合などがこれですね。

さらに、情報を改ざんや破壊された場合は「完全性の破綻」になります。

ざっとこんな感じで、ここまで来れば「機密性・可用性・完全性」がそれぞれどんな概念なのか、素人でもそのイメージをつかみやすくなりますので、CIAの話を手短に教えなければいけない場合などにどうぞご利用ください。

ちなみに、この図を作る上でのポイントは「認可された者、されていない者」というグループを発見することと、人・動作・モノという順番(シリーズ構造)を発見することでした。

この記事が気に入ったらサポートをしてみませんか?